Ten kurs jest częścią ścieżki:

Ekspert ds. cyberbezpieczeństwa

konfigurować bezpieczne środowisko wirtualne z Kali Linux

poruszać się sprawnie w terminalu i zarządzać uprawnieniami

analizować ruch sieciowy i diagnozować problemy w Wiresharku

skanować porty i identyfikować usługi za pomocą Nmap

wykrywać ukryte katalogi i luki w aplikacjach webowych

przeprowadzać ataki z wykorzystaniem Metasploit Framework

generować payloady i zarządzać sesjami meterpreter

tworzyć profesjonalne raporty z przeprowadzonych pentestów

Instalujesz Kali Linux, otwierasz

terminal i czujesz, że błądzisz po omacku? Próbujesz używać narzędzi, o których czytałeś w

sieci, ale błędy w konfiguracji blokują Cię na każdym kroku?

Chcesz zrozumieć, jak działają ataki, by skuteczniej bronić firmowej infrastruktury? Ten kurs

powstał, aby przeprowadzić Cię przez techniczne bariery ethical hackingu.

W trakcie szkolenia zdobędziesz praktyczne umiejętności niezbędne w pracy

pentestera i administratora bezpieczeństwa. Nauczysz się konfigurować wirtualne

laboratorium, analizować pakiety sieciowe oraz identyfikować wektory ataku.

Zrozumiesz mechanikę działania exploitów i dowiesz się, jak wygląda

perspektywa napastnika po przełamaniu zabezpieczeń. To kompletny przewodnik po

podstawach ethical hackingu i pentestingu, który da Ci solidne fundamenty do dalszego

rozwoju w branży security.

pasjonatów cyberbezpieczeństwa i ethical hackingu

administratorów systemów i sieci

osób planujących przebranżowienie na specjalistę cyberbezpieczeństwa

programistów chcących zrozumieć zagrożenia

studentów informatyki i kierunków technicznych

Zdobędziesz pewność w obsłudze Kali Linuxa i opanujesz narzędzia, które są standardem w branży cyberbezpieczeństwa. Będziesz potrafił wykonywać testy penetracyjne i chronić infrastrukturę IT przed popularnymi atakami.

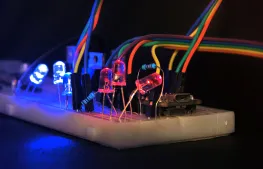

Profesjonalne testy bezpieczeństwa wymagają odpowiedniego przygotowania, dlatego pracę zaczniemy od fundamentów. Pokażę Ci, jak zainstalować i skonfigurować Kali Linux na maszynie wirtualnej, aby nie narażać własnego systemu operacyjnego. Stworzymy bezpieczny poligon doświadczalny z wykorzystaniem Metasploitable - celowo dziurawej maszyny, na której będziemy ćwiczyć ataki.

Większość narzędzi hackerskich nie posiada interfejsu graficznego, dlatego

biegłość w terminalu to absolutna konieczność. W kursie opanujesz

kluczowe komendy, które pozwolą Ci błyskawicznie poruszać się po systemie plików i

zarządzać procesami. Nauczysz się edytować pliki konfiguracyjne w nano i filtrować

ogromne ilości danych za pomocą narzędzia grep.

Dowiesz się między innymi, jak:

nadawać i modyfikować uprawnienia do plików i katalogów

efektywnie zarządzać użytkownikami i grupami w systemie

szybko wyszukiwać informacje ukryte w logach systemowych

W tej części kursu skupimy się na działaniu protokołów TCP/UDP oraz adresacji IP, co jest kluczem do wykrywania słabych punktów. Nauczysz się korzystać z narzędzi diagnostycznych, takich jak ping czy traceroute, a następnie przejdziesz do głębokiej analizy w Wiresharku. Zobaczysz na własne oczy, jak wyglądają pakiety sieciowe, jak je filtrować i jak wyłapywać anomalie świadczące o zagrożeniu.

Informacja to najcenniejsza broń hakera, a Ty nauczysz się ją zdobywać z chirurgiczną precyzją. Wykorzystasz skaner Nmap do mapowania sieci, wykrywania otwartych portów oraz identyfikacji wersji oprogramowania. Poznasz techniki enumeracji webowej przy użyciu ffuf i Dirbuster, aby odnaleźć ukryte zasoby serwera.

W trakcie szkolenia przeprowadzę Cię przez kompletny proces ataku:

od wyboru odpowiedniego exploita, przez konfigurację payloadu, aż po skuteczne

przełamanie zabezpieczeń. Zobaczysz, jak w praktyce wygląda wykorzystanie znanych

luk bezpieczeństwa do przejęcia kontroli nad zdalną maszyną.

W tej części szkolenia poznasz:

architekturę i najważniejsze moduły Metasploit Framework

metody generowania złośliwego oprogramowania w msfvenom

praktyczne zastosowanie sesji meterpreter do pozyskiwania informacji i utrzymania dostępu w środowisku testowym

Zdobycie dostępu to dopiero połowa sukcesu - musisz jeszcze wiedzieć, co z nim zrobić. Pokażę Ci więc, jak stabilizować sesję, migrować procesy i przeszukiwać przejęty system w celu znalezienia cennych danych. Dowiesz się, jak eskalować uprawnienia i zostawić sobie furtkę (persistence) do powrotu.

Oszczędź kupując w pakiecie

-50% na tańszy kurs

Do każdego ukończonego przez Ciebie kursu wystawiamy imienny certyfikat w formacie PDF - będzie on dostępny na Twoim koncie w zakładce Certyfikaty. Warunkiem jego otrzymania jest zaliczenie testów dołączonych do kursu oraz obejrzenie wszystkich lekcji. Na certyfikacie znajduje się Twoje imię oraz nazwisko, nazwa ukończonego kursu, data wystawienia i unikalny numer certyfikatu. Certyfikat możesz wydrukować lub opublikować w Internecie za pośrednictwem specjalnego odnośnika np. na LinkedIn lub innych portalach społecznościowych, jak również dołączyć do swojego CV. Pamiętaj, że certyfikatów nie wysyłamy w formie papierowej.

Tak, do każdego zamówienia wystawiamy fakturę VAT (23%) lub paragon - w zależności od danych podanych przy zakupie. Pobierzesz ją z zakładki Historia zamówień na swoim koncie. Powiadomimy Cię mailowo, gdy dokument będzie gotowy.

Potrzebujesz proformy? Zaznacz pole "Chcę otrzymać dokument proforma" przy składaniu zamówienia lub napisz: biuro@strefakursow.pl

Zakup w aplikacji mobilnej? Jeśli kupujesz przez App Store lub Google Play, sprzedawcą jest odpowiednio Apple lub Google. Fakturę otrzymasz od nich zgodnie z ich zasadami:

Możesz również pobrać dokument przez stronę Apple. Przejdź pod ten adres: https://reportaproblem.apple.com/, następnie zaloguj się swoim Apple ID, znajdź zakup na liście i kliknij, aby zobaczyć szczegóły i ewentualnie pobrać dokument. Apple zwykle wystawia fakturę jako dostawca usług cyfrowych. Jeśli potrzebujesz faktury VAT, możesz skontaktować się z pomocą techniczną Apple, aby uzyskać dodatkowe informacje na temat zgodności faktury z przepisami w Twoim kraju.

Gdy dokonujesz zakupu w aplikacji strefakursów.pl na Android za pośrednictwem Google Pay sprzedawcą jest Google. Fakturę lub dokument zakupu znajdziesz zgodnie z poniższą instrukcją:

Możesz również znaleźć fakturę na stronie Google Pay. Przejdź pod ten adres: pay.google.com i zaloguj się na swoje konto Google, z którego dokonano zakupu. W sekcji Aktywność znajdziesz wszystkie transakcje dokonane w Google Play. Kliknij daną transakcję, aby zobaczyć szczegóły i pobrać fakturę.

Tyle, ile potrzebujesz! Uczysz się we własnym tempie - bez presji i bez abonamentu. Płacisz raz i zachowujesz dostęp do zakupionego kursu na swoim koncie bez z góry określonej daty końcowej. Przez pierwsze 12 miesięcy od zakupu dbamy o aktualność materiałów i zapewniamy pełną dostępność testów oraz certyfikatu. Później kurs nadal pozostaje na Twoim koncie - wracasz do lekcji, kiedy masz ochotę. Szczegółowe zasady dostępu znajdziesz w regulaminie.

Zacznij naukę już dziś, zapłać wygodnie za 30 dni z Twisto lub PayPo.

Ups! Coś poszło nie tak :(

Captcha uznał, że jesteś botem i zablokował Twoją ostatnią akcję. Spróbuj ponownie. W razie problemów skontaktuj się z nami.

ZAMKNIJ I SPRÓBUJ PONOWNIE